최근 들어 스마트 제조, 자율주행차, IoT 등 디지털 전환이 가속화됨에 따라 소프트웨어 결함이나 보안 취약점이 초래하는 피해 규모도 기하급수적으로 커지고 있다. 이에 따라 SW 품질은 단순한 기능적 완성도를 넘어 사이버보안까지 포함하는 개념으로 확장되고 있으며, 사이버 공격의 위협이 나날이 진화하는 디지털 시대에는 Secure by Design(설계 단계부터 보안을 내재화한 개발)이 필수가 되고 있다. 본 기고에서는 SW 품질에서 사이버보안의 중요성을 소개하고자 한다.

서론

컴퓨터 이전 세대의 제품 품질은 성능, 안전성 등 규격의 정합성에 초점이 맞추어져 있었다. 그러나 3차 산업혁명으로 컴퓨터 및 인터넷 사용이 증가하면서 제품 혹은 서비스에서 SW 품질이 매우 중요한 역할을 담당하게 되었다. SW 품질이 미흡하면 아무리 좋은 HW도 제대로 성능을 발휘하지 못하는 시대가 된 것이다. 또한, 4차 산업혁명을 통해 사물인터넷(IoT), 인공지능(AI) 등의 기술 발전으로 모든 사물이 네트워크로 연결되면서 다양한 해킹 공격이 발생하게 되었다.

[그림 1]에서 제시한 2017년 전세계 150여 개국에 피해를 입힌 워너크라이(WannaCry) 랜섬웨어 사태[1]와 2021년 미국 송유관을 마비시킨 콜로니얼 파이프라인(Colonial Pipeline) 해킹 사건[2]은 사이버 공격이 현실 세계의 중요 인프라와 공급망까지 위협하고 있음을 보여주었으며, 지난 4월에 발생한 SK텔레콤의 HSS 서버 및 전산 해킹 사태는 막대한 비용이 소모되는 한편 광범위한 보안 침해에 대한 우려를 낳게 했다.[3]

오늘날 모든 산업 분야에서 소프트웨어(SW)의 역할이 커짐에 따라, SW 품질과 사이버보안은 밀접하게 연관되어 기업과 사회의 신뢰도를 결정짓는 핵심 요소가 된 것이다. 이러한 이유로 제조 공정부터 금융, 의료, 국방에 이르기까지 디지털화된 시스템은 효율성과 편의성을 향상시키는 동시에, 보안 취약점이 악용될 경우 막대한 피해를 초래할 수 있다.

그림 1. 산업의 발전과 사이버보안

그림 1. 산업의 발전과 사이버보안

과거와는 달리 더 이상 사이버보안을 별개의 IT 문제로 볼 수 없으며, SW 품질 관리의 핵심 항목으로 보안을 포함해야 한다는 인식이 확산되고 있다. 이러한 배경 하에, 본 기고에서는 사이버보안 위협의 진화 양상과 대응 노력을 살펴보고자 한다. 2장에서는 해킹의 원인을 제공하는 SW 취약점에 대해 살펴보고 3장에서는 자동차 산업의 사이버보안 대응을 설명하고 4장에서는 SW 사이버보안의 중요성을 강조하는 미국의 정책을 소개 하면서 결론을 맺고자 한다.

SW 취약점 시장과 버그바운티 동향

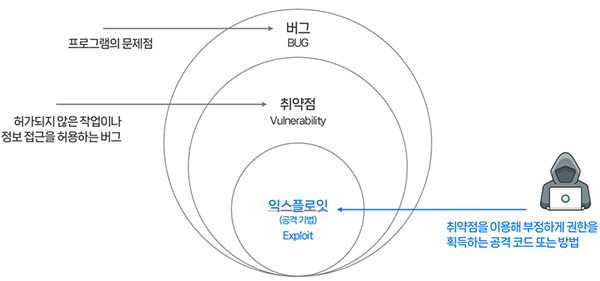

그림 2. SW의 버그와 취약점, 익스플로잇(Exploit)

그림 2. SW의 버그와 취약점, 익스플로잇(Exploit)

SW는 C, Fortran 등 컴퓨터 언어로 작성하게 되는데 이 언어들의 안전성이 완벽하지 못하면서 오작동을 유발하는 버그(Bug)를 포함하게 된다. 버그는 개발자의 실수나 설계 결함, 혹은 해당 SW를 구동하는 기기에 의한 것일 수 있다. 이 중 보안상 위협이 될 수 있는 버그를 취약점(Vulnerability)라고 하는데, 이를 이용해 허가되지 않은 작업이나 정보 접근이 가능하게 된다. 이러한 취약점들 중 실제 보안 공격에 수행되도록 기법화 한 것이 익스플로잇(Exploit)이다. 버그, 취약점, 익스플로잇 중 해커들에게 가장 중요한 것은 취약점이다. 이를 찾기 위해 수 많은 시간을 투자하게 되고 퍼저와 같은 취약점을 찾는 자동화된 도구들을 개발하고 있다. 일단 취약점이 확보되면 익스플로잇을 개발하여 해킹에 사용되기도 하고 해당 SW개발자는 취약점 문제를 해결하기 위해 패치하게 된다. 패치 되지 않은 취약점은 제로데이 취약점이라 하여 그 가치를 높게 평가하게 되고, 이미 패치된 취약점은 해킹이 작동하지 않음으로 그 가치가 떨어지게 된다. 따라서 해커와 개발자는 서로 먼저 취약점을 발굴하고자 경쟁적인 노력을 기울이게 된다 ([그림 2] 참조).

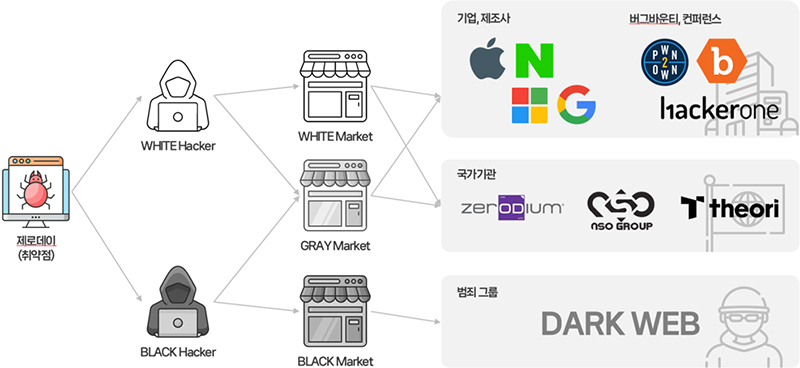

흥미로운 점은, 이러한 SW 취약점이 거래되는 이중 시장이 존재한다는 것이다. 기업들이 자발적 신고를 장려하기 위해 운영하는 버그바운티(Bug Bounty) 프로그램, 즉 화이트 마켓(White Market)이 있는 한편, 비공개 취약점 거래 시장인 그레이 마켓(Gray Market)과 블랙 마켓(Black Market)이 존재한다 ([그림 3] 참조). 화이트 마켓은 취약점을 패치하여 SW 품질을 높이고자 하는 기업을 위한 시장으로 선의를 갖고 취약점을 찾는 화이트 해커 중심으로 이루어진다. 블랙 마켓은 주로 범죄 조직을 위한 시장으로 다크 웹 같은 익명성이 보장된 공간에서 블랙해커 중심으로 은밀하게 이루지고 있다. 그레이 마켓은 국가기관이 국익 목적을 위해 제로데이 취약점을 구매하는 시장으로 날이 갈수록 그 규모가 커지고 있다.

그림 3. SW 취약점 거래 시장

그림 3. SW 취약점 거래 시장

버그바운티란 화이트해커 등이 SW의 보안 취약점을 찾아 제보하면, 해당 기업이 포상금을 지급하는 제도로, 구글, 마이크로소프트, 애플 등 글로벌 IT 기업부터 국내 주요 기업까지 널리 도입하고 있다.[4][5][6]버그바운티를 통해 기업은 공개적으로 취약점을 신고받아 패치하고 사용자 보호 수준을 높일 수 있으며, 연구자는 합법적 보상을 받을 수 있어 선순환을 만든다. 실제로 구글은 2010년부터 취약점 보상 프로그램을 운영하여 2023년 한 해에만 미화 1천만 달러를 600여 명의 연구자들에게 지급했고, 2010년 이래 누적 보상액은 약 5천9백만 달러(약 800억 원)에 달한다. 최고 보상 사례로는 2023년 크롬 브라우저 취약점 제보에 대해 $113,337(약 1억 5천만원)의 포상이 지급되었다.[7] 이렇듯 기업들은 취약점 공개 신고를 독려함으로써 제품의 보안 품질을 지속적으로 개선하고 있다.

한편, 버그바운티와는 별도로 형성된 그레이 마켓과 블랙 마켓에서는 제로데이 취약점이 훨씬 고가에 거래된다. 일부 전문 브로커 기업들은 해커로부터 이러한 취약점 혹은 익스플로잇을 사들여 정부 기관 등에 되파는데, 공식적인 버그 바운티 프로그램의 포상금과 비교해 현격히 높은 가격을 제시한다. 예를 들어, 2019년 보안업체 Zerodium은 사용자 개입 없이 원격으로 iOS를 해킹 가능한 익스플로잇 체인에 최대 200만 달러, 안드로이드에 대해서는 250만 달러까지 포상금을 책정하여 이목을 끌었다.[8] 2024년에는 또 다른 브로커인 Crowdfense가 iPhone 해킹 도구에 최고 700만 달러, 안드로이드에 500만 달러 등의 가격을 공개하며 이전 대비 두 배 이상 가격이 뛰었음을 알리기도 하였다.[9]

자동차 분야의 사이버보안 이슈 및 규제 동향

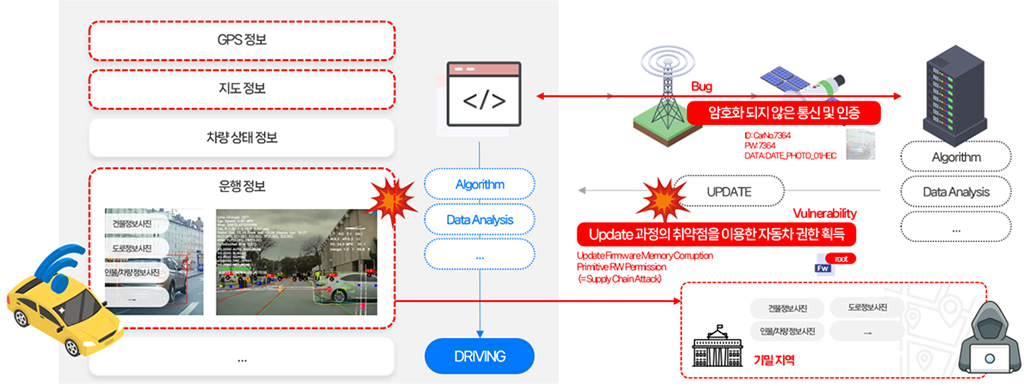

자동차 산업은 전통적인 기계공학 중심에서 벗어나, 소프트웨어 정의 차량(SDV, Software-Defined Vehicle) 시대로 급속히 전환되고 있다. 최신 자동차 한 대에는 수 천만 줄의 SW 코드가 탑재되어 엔진, 변속기 제어부터 자율주행 보조, 인포테인먼트에 이르기까지 차량 기능을 구현한다. 2010년대 중반만 해도 자동차 SW 규모는 수천만 줄 수준이었으나, 2020년대에는 수억 줄로 증가하였고 2025년경에는 평균 6억 5천만 줄에 달할 것으로 전망된다.[10] 이렇듯 SW 비중이 높아지면서 자동차 사이버보안 이슈도 크게 대두되고 있다. 차량 해킹 사례로는 2015년 지프 체로키 차량을 원격으로 제어해 시연한 사건이 유명하며,[11] 최근에는 전기차 충전 인프라 해킹, 스마트키 해킹 등을 통한 차량 도난 등 다양한 위협이 보고되고 있다. 특히 자율주행 기능이 발전함에 따라 안전성을 해치는 보안 문제는 인명 피해로 직결될 수 있어 각국 규제 당국과 업계가 발빠르게 대응에 나서고 있다 ([그림 4] 참조).

그림 4. 자동차 해킹을 통한 보안 위협 시나리오

그림 4. 자동차 해킹을 통한 보안 위협 시나리오

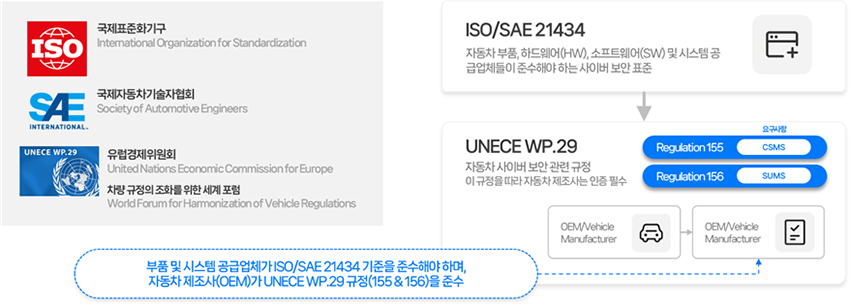

가장 중요한 변화는 국제 자동차 사이버보안 규제의 도입이다. 유엔 유럽경제위원회 산하 WP.29 포럼에서는 2020년 자동차 사이버보안을 다루는 UN 규정 R155(Cyber Security Management System)과 R156(Software Update Management System)을 채택하였다. 이 규정들은 자동차형식 승인(Type Approval) 단계에서 제조사가 차량의 설계·개발부터 생산, 판매 후 단계까지 사이버보안 관리체계를 갖추었음을 입증하도록 의무화한 것이다.[12] 구체적으로 R155는 완성차 제조사(OEM)가 사이버보안 관리체계(CSMS)를 구축하여 ▲위험관리 프로세스, ▲취약점 모니터링 및 대응, ▲보안 업데이트 계획 등을 수립하고 운영하도록 요구한다. 또한 R156은 차량에 탑재된 SW의 무선 업데이트(OTA)를 안전하게 수행하기 위한 SW 업데이트 관리체계(SUMS) 수립을 규정하고 있다. 이 두 규정은 2022년 7월 이후 출시되는 신차 형식에 우선 적용되었으며, 2024년 7월부터는 유엔 협정국(우리나라 포함)의 모든 신차에 사이버보안 인증을 의무화하고 있다 ([그림 5] 참조).

그림 5. 자동차 사이버보안 관련 국제 규정 현황

그림 5. 자동차 사이버보안 관련 국제 규정 현황

이러한 국제 규제에 대응하기 위해 자동차 업계는 발빠르게 움직이고 있다. 완성차 제조사는 내부적으로 제품 보안팀을 신설하고, 전사 차원의 보안 거버넌스를 구축하는 한편, 부품 및 시스템 공급망 전체에 보안 요건을 전달하여 협력사들도 이에 부합하도록 하고 있다. 자동차 부품 공급업체들은 ISO/SAE 21434(도로 차량 사이버보안 엔지니어링 국제표준) 등을 기반으로 자사 개발 프로세스에 보안을 통합하고 있으며, 기존의 ASPICE (Automotive SPICE)와 같은 품질/안전 프로세스 모델에도 보안 활동을 연계하고 있다. ASPICE는 원래 자동차 SW 개발 프로세스 품질 향상을 위한 평가 모델이지만, 여기에 사이버보안 관점을 추가해 개발 단계별 보안검토를 하는 등 프로세스 개선이 이뤄지고 있다. 더불어, 완성차 업체들은 모의 해킹 대회를 열어 차량 시스템 취약점을 점검하고, CERT를 운용하여 보안 이슈 발생 시 신속히 대응하는 체계를 구축하는 추세이다.

그림 6. 현대자동차의 정보보호 투자

그림 6. 현대자동차의 정보보호 투자

국내 자동차 업계의 대표격인 현대자동차는 최근 정보보호에 대한 투자를 급속도로 늘리고 있다. [그림 6]에서 보듯이 2024년 7월 ‘통합보안센터’ 설립을 시작으로 국내외 사업장 및 자사 제품의 보안을 적극적으로 점검하기 시작했으며[13], 단순히 사내 자본투입과 인력 증강에 그치지 않고 보안 업계에 대한 적극적인 관심과 지원을 표하고 있다. 저명한 보안 컨퍼런스인 ’PoC 2024’의 최대 후원사로 참여한 것이 그 예시라고 볼 수 있다.[14]

미국의 사이버보안 정책 및 대응

그림 7. 미 행정명령 제 14028호 (국가 사이버보안 개선)

그림 7. 미 행정명령 제 14028호 (국가 사이버보안 개선)

2021년 5월 바이든 대통령은 행정명령 14028호 (국가 사이버보안 개선)를 발령하여 연방 정부가 사용하는 SW의 보안 요건을 대폭 강화했다.[15] 이 행정명령의 주요 내용은 제로 트러스트 아키텍처 도입, 멀티팩터 인증 의무화, 그리고 SW 공급망 보안을 위한 SBOM(Software Bill of Materials) 제출 의무화 등이다. SBOM은 SW에 포함된 모든 오픈소스·서드파티 구성요소 목록을 제공함으로써, 향후 해당 구성요소에서 발견되는 취약점을 신속히 파악하고 대응할 수 있게 해주는 일종의 SW 재료명세서다. 미국 정부는 행정명령을 통해 연방 납품 SW에 SBOM을 요구함으로써 공급망의 투명성을 높이고자 하였다 ([그림 7] 참조).

2023년 3월에는 미국 국가 사이버보안 전략(National Cybersecurity Strategy)이 새롭게 발표되었다.[16] 이 전략은 사이버 공간 방어를 위한 5대 핵심 축을 제시하고 있는데, 그 중에서도 눈에 띄는 것은 “책임의 재분배”이다. 기존까지 사이버 사고의 부담이 주로 최종 사용자나 피해자에게 돌아갔다면, 앞으로는 SW 제품과 서비스를 제공하는 기업이 더 많은 책임을 지도록 정책 방향을 전환한 것이다. 구체적으로는, 기본적인 보안조치조차 하지 않은 소프트웨어로 인해 피해가 발생하면 제조사에 법적 책임을 묻는 SW 책임법제화를 추진하고 있다. 이는 제조사가 Secure by Design 원칙을 따르도록 시장 압력을 형성하려는 취지로, 기업들의 보안 수준을 끌어올리고 SW 공급망 전반의 신뢰성을 확보하려 하는 것이다.

그림 8. 마이크로소프트의 주가와 각 시기별 사건/CEO 일람

그림 8. 마이크로소프트의 주가와 각 시기별 사건/CEO 일람

미국의 빅테크 기업들은 정부 정책에 발맞춰 자사 보안투자를 늘리고 자발적 대응에도 나서는 모습이다. 특히 마이크로소프트(Microsoft)의 사례는 주목할 만한데, 과거 2000년대 초반 윈도우 운영체제의 잦은 보안 결함으로 평판이 하락하자 2004년부터 보안개발수명주기(SDL)를 도입하여 개발 프로세스의 혁신을 이뤄냈다. 그 결과 수년 내 윈도우의 보안 취약점 빈도가 크게 감소했고, 이후 마이크로소프트는 보안을 자사의 경쟁력으로 전환시키는 데 성공했다. 최근 마이크로소프트는 클라우드, 엔터프라이즈 제품군의 보안 기능 강화와 함께 보안 관련 인수·합병에 막대한 자금을 투자하여, 2022년 기준 연매출 200억 달러(약 26조 원) 이상의 사이버보안 사업 매출을 올리는 수준에 이르렀다. 이는 전통적인 보안 전문기업들을 압도하는 규모로서, 사이버보안을 핵심 사업 분야로 성장시킨 대표적 사례다. Satya Nadella 최고경영자는 “고객들이 비용과 복잡성을 줄이기 위해 당사 보안 스택으로 통합하고 있다”며, 통합적 보안 플랫폼 전략이 주효했음을 보였다 ([그림 8] 참조).

결론

“사이버보안은 소프트웨어 품질 문제다” 미국 CISA 국장인 젠 이스터리(Jen Easterly)의 이 발언은 현대 사이버보안의 본질을 간파한 말로 인용된다.[17] 결국 안전하고 신뢰할 수 있는 SW를 만드는 것이 사이버보안의 출발점이며, 이를 위해서는 문화와 정책의 변화, 그리고 기술의 진보가 함께 이루어져야 한다. SW가 취약점을 지닌 채 출시되고 나서야 땜질하듯 보안을 추가하는 사후 대응 방식으로는 갈수록 정교해지는 사이버 위협을 따라잡을 수 없다. 앞으로는 기획부터 개발, 운영, 폐기에 이르는 SW 라이프 사이클 전반에 보안 품질이 내재되어야 한다.

다행히도 세계 각국 정부와 산업계에서 이러한 변화가 시작되고 있다. Security by Design을 위한 개발자 교육과 프로세스 개선, 책임성 강화를 위한 법제화 움직임, 공급망 투명성 확보를 위한 SBOM 도입 등이 그 예이다. 우리나라도 발빠르게 글로벌 정책 동향을 반영하고 산·학·연 협력을 통해 혁신을 이끌어야 할 것이다.

디지털 시대의 SW 품질과 사이버보안은 동전의 양면과 같다. 품질이 담보되지 않은 SW는 보안을 논할 수 없고, 보안이 결여된 품질은 사상누각에 지나지 않는다. 그러므로 안전한 소프트웨어를 개발하는 문화를 정착시키고 지원하는 정책 환경을 구축함으로써, 보다 신뢰할 수 있는 디지털 사회를 구현해 나가야 할 것이다.

- 참고문헌

-

- [1] 윤승균, 김유진, 송채린. “WannaCry Ransomware”. 2017.07.04. IGLOO 보안정보 https://www.igloo.co.kr/security-information/wannacry-ransomware/

- [2] Joe Tidy. “Colonial hack: How did cyber-attackers shut off pipeline?”. 2021.05.11. BBC News. https://www.bbc.com/news/technology-57063636

- [3] 김현아. “SKT 위약금 면제 논란... 수조원 손실 우려에 통신 업계 긴장”. 2025.05.06. 이데일리. https://news.zum.com/articles/98051476

- [4] Google, “Google Bug Hunters”, https://bughunters.google.com/

- [5] Microsoft Research Center, “Microsoft Bug Bounty Program”, https://www.m icrosoft.com/en-us/msrc/bounty

- [6] Apple Inc. “Apple Security Bounty”. https://security.apple.com/bounty/

- [7] Bill Toulas. “Google paid $10 million in bug bounty rewards last year”. 2024.03.12. BleepingComputer. https://www.bleepingcomputer.com/news/google /google-paid-10-million-in-bug-bounty-rewards-last-year

- [8] Catalin Cimpanu. “Android exploits are now worth more than iOS exploits for the first time”. 2019.09.03. ZDNET. https://www.zdnet.com/article/android-exploits-are-now-worth-more-than-ios-exploits-for-the-first-time/

- [9] Lorenzo Franceschi-Bicchierai. “Prince of zero-day exploits rises as companies harden products against hackers”. 2024.04.06. TechCrunch https://techcrunch.com/2024/04/06/price-of-zero-day-exploits-rises-as-companies-harden-products-against-hackers

- [10] Goldman Sachs. “Software Is Taking Over the Auto Industry”. 2022.11.08. https://www.goldmansachs.com/insights/articles/software-is-taking-over-the-auto-industry

- [11] 한미희, “인터넷 연결된 자동차, 무선 해킹해 조작 가능하다”. 2015.07.22. 연합뉴스 https://www.yna.co.kr/view/AKR20150722155400009

- [12] Poitr Strzalkowski. “R155/156 – a quick guide to the updated cybersecurity regulations for automotive”. 2023.03.30. Solw’IT https://solwit.com/en/blog/r155-r156-a-quick-guide-to-the-updated-cybersecurity-regulations-for-automotive

- [13] 조은효. “[단독] '정의선 회장 특명' 현대차그룹,보안 컨트롤타워 '통합보안센터' 신설”. 2024.07.22. 파이낸셜 뉴스 https://www.fnnews.com/news/202407221558354508

- [14] 김보령. “현대차, 국제 보안 콘퍼런스 'POC2024'에 최대후원사로 참여”. 2024.10.29. 연합뉴스. https://www.yna.co.kr/view/AKR20241029036500003

- [15] The Executive Office or the President. “Improving the Nation’s Cybersecurity”. 2021.05.12. Federal Register. https://www.federalregister.gov/documents/2021/05/17/2021-10460/improving-the-nations-cybersecurity

- [16] Divyanshu Jindal, Mohammed Soliman. “The 2023 National Cybersecurity Strategy: How Does America Think About Cyberspace?”. 2023.03.02. Middle East Institute. https://mei.edu/publications/2023-national-cybersecurity-strategy-how-does-america-think-about-cyberspace

- [17] Christian Vasquez. “Easterly: Cybersecurity is a software quality problem”. 2024.08.09. Cyberscoop. https://cyberscoop.com/easterly-secure-by-design-black-hat/< /a>